电脑前防火墙设置步骤是什么?如何确保网络安全?

55

2025-05-23

在数字化时代,公司网络的安全性变得尤为重要。防火墙作为一种网络安全设备,能够监控、过滤进出网络的数据包,阻止未授权的访问,同时允许合法通信。构建一个高效的防火墙对于任何企业而言,都是保护网络资产安全的必要步骤。本文将详细介绍公司防火墙建造的步骤,以及一些相关的背景知识和实用技巧。

在开始建造防火墙之前,企业首先需要进行需求分析,明确防火墙要保护的网络范围和关键资产。进行网络架构图的绘制,识别哪些网络区域需要额外保护,以及对不同网络区域之间流量的管理要求。同时,规划中应包括对现有安全政策和规则的审查,确保新防火墙系统能够与现有系统兼容。

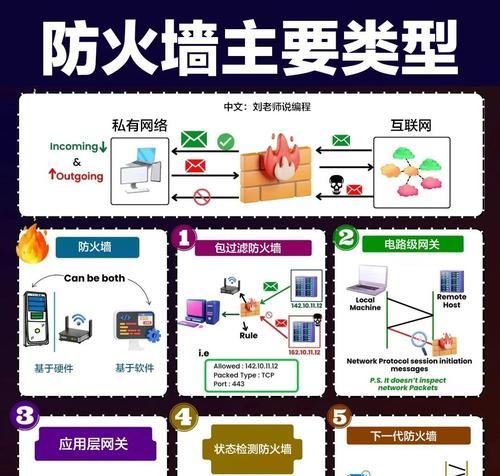

防火墙有多种类型,包括硬件防火墙、软件防火墙以及云防火墙等。企业需要根据自身规模、预算以及安全需求来选择合适的防火墙。对于中小企业,可能倾向于成本效益高的软件防火墙;对于大型企业或对安全要求极高的企业,则可能需要更为复杂的硬件防火墙。

在安装完防火墙设备之后,接下来是配置防火墙策略。这一过程包括设置访问控制列表(ACLs)、定义安全规则、配置虚拟私人网络(VPN)等。核心在于制定出一套既能保证业务需求又不会留下安全漏洞的规则集。

为了更有效地管理流量和提高安全性,建议将网络划分为不同的区域(例如内网、DMZ、外网等)。这样可以限制不同区域之间的直接访问,使得内部网络更加安全。

接下来是实施安全规则,并对网络流量进行监控。重要的是定期检查和更新规则集,以便适应新的威胁和业务变化。同时,确保有相应的监控工具或服务,实时监控网络活动,及时发现异常行为。

为了验证防火墙是否按照预期工作,进行渗透测试和安全审计是必不可少的。测试能够发现潜在的安全漏洞,并帮助修正防火墙配置,增强网络安全。

防火墙的维护和更新也是至关重要的。定期更新防火墙固件和安全规则,以防范新出现的威胁。同时,监控设备性能,及时解决任何出现的问题。

防火墙类型:不同类型的防火墙有不同的特点和适用场景。硬件防火墙通常更为稳定和高效,而软件防火墙则更为灵活和成本效益高。

安全规则的最佳实践:制定安全规则时,建议采用最小权限原则,即只允许必要的流量通过,拒绝其他所有流量。

监控工具的选择:市场上有许多监控工具,企业应根据自己的需要和预算,选择合适的监控解决方案。

通过以上步骤,企业可以建立起一个基本的防火墙系统,有效地保护网络资产。然而,防火墙的建设并非一劳永逸,需要随着外部威胁环境的变化而不断调整和优化。只有持续关注网络安全动态,及时更新和维护防火墙,才能确保企业网络的长期安全。

综合以上,公司防火墙建造是一个系统性工程,它要求企业不仅要关注初始的建立过程,还要重视后续的持续维护和优化。通过精心规划、配置和管理,防火墙将成为企业网络安全的第一道防线。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。